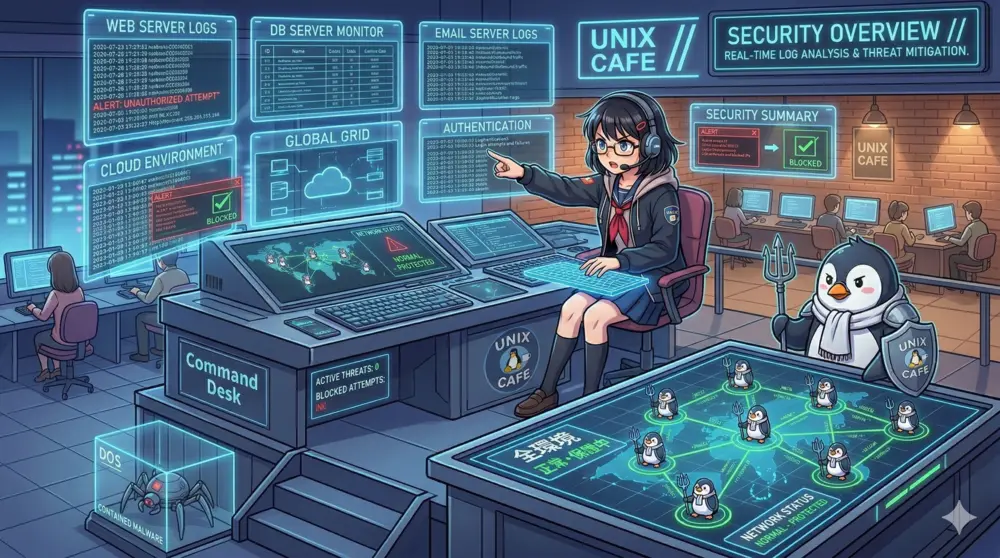

本記事の構成および論理分析にはAI(人工知能)を使用しています。情報の正確性は、システム管理者(UNIXユーザー)による手動検証済みです。

静寂を破る「毒」の埋設試行 | AWS経由のRCE(リモートコード実行)攻撃を完全遮断

境界線を越える「毒」の試行 | 43.199.240.174 との対峙

本日のサーバー監視において、これまでの「ドアを叩く」だけの偵察とは一線を画す、極めて攻撃的な足跡を検知しました。それは、サーバーの内部へ「毒」を流し込み、深部からシステムを掌握しようとする明確な侵入試行です。

対象IPは一つ。しかし、その背後で動くスクリプトは、PHPフレームワークの脆弱性をピンポイントで突き、存在しないはずのバックドアを強制的に生成しようとしていました。彼らが求めているのは情報の閲覧ではなく、私たちの「管理権限」そのものです。

現状分析:AWSインフラを悪用した「Webシェルの埋設」

今回観測されたのは、Amazon Web Services (AWS) のアジア太平洋リージョンを起点とする攻撃です。信頼性の高いクラウドインフラの計算資源を贅沢に使い、標的の脆弱性を高速で突き刺す、現代的な「RCE(リモートコード実行)」試行と言えるでしょう。

⚠️ Mar 22, 2026 | Ban Issued: 43.199.240.174 (Single IP)

--- Incident Log: 2026-03-22 ---

Target IP: 43.199.240.174

Status: BLOCKED (blacklist_20260322.txt)

WHOIS Info (Org, Country, Abuse Contact, Type):

Org: Amazon.com, Inc. (AMAZON-AS-AP)

Country: US (Managed via APNIC/Singapore)

Abuse Contact: abuse@amazonaws.com

Type: Data Center / Cloud Infrastructure (AWS)

Technical Analysis:

ThinkPHP等のフレームワークに存在する脆弱性を標的とした、リモートコード実行(RCE)の試行を確認。

?s=index/think\app/invokefunction や file_put_contents を用いて、サーバー上にバックドア

(hmseo.php, 12345.php)を強引に設置しようとする極めて攻撃的なパケットです。

User-Agentを MSIE 9.0 に偽装しつつ、脆弱なエンドポイントをピンポイントで突く挙動を示しています。

Infrastructure Impact:

総リクエスト数 33 回。リクエストの多くは 301/404 で処理されていますが、一部で 200 OK(動的コンテンツへのアクセス)

が発生しており、アプリケーションレイヤーでの負荷および侵入試行の痕跡として警戒が必要です。- 対象IP:

43.199.240.174 - 攻撃手法: ThinkPHP等へのリモートコード実行(RCE)試行

- 主な挙動:

file_put_contentsによるバックドア設置試行

ログの精査により、この攻撃者が ?s=index/think\app/invokefunction などのパラメータを使い、サーバー内で任意のPHPコードを実行させようとしていたことが判明しました。さらに、hmseo.php や 12345.php といったファイル名で、外部から操作可能な「Webシェル」を書き込もうとする試みも記録されています。これは、単なる「遺跡荒らし」ではなく、私たちの managed environments を「乗っ取り、踏み台にする」ための、極めて悪質な侵入プロセスです。

技術解説:書き込み試行という「一線を越える」行為

ウェブサーバーへのリクエストには、情報を「読み取る」ものと、システムを「変質させる」ものがあります。今回の攻撃は明らかに後者であり、防御側にはより断固とした対応が求められます。

整合性の死守:システムを「汚させない」という設計

攻撃者が file_put_contents を試みるということは、私たちのファイルシステムに「異物」を混入させようとしていることに他なりません。たとえその脆弱性が現在のシステムに存在しなくても、そのような試行自体をログの段階で検知し、即座にネットワーク境界(.htaccess)で遮断することは、サーバーの「完全性(Integrity)」を守るための最優先事項です。

静的な壁:動的な毒を無力化する

どれほど巧妙に偽装されたコード実行リクエストであっても、その送信元IPを Apache の Require not ip で定義してしまえば、リクエストは PHP エンジンに届く前に「無効」化されます。動的な脆弱性を狙う攻撃に対し、静的な規約(Rules)で対抗する。これこそが、POSIXの精神に根ざした、最小の労力で最大の安全を得る論理的解法です。

結論:侵入を許さない「論理の要塞」

今回のような「書き込みを伴う攻撃」の検知は、管理者にとって大きな警鐘となります。しかし、同時にそれは私たちの監視網(monitor_x)が正しく機能し、境界線が守られていることを証明する機会でもあります。私たちは、この「毒」を淡々と検知し、物理的に切り離し続けるだけです。

- 「書き込み試行」を即座に敵対行為とみなすこと。

- バックドアの設置を許さず、ファイルシステムの純粋性を保つこと。

- そして、規約によって悪意の連鎖を断ち切ること。

ログに残された無機質な文字列の裏にある「侵入」という意図。それを読み解き、適切な防壁を築く。この地道なプロトコルの積み重ねこそが、私たちのデジタルな静寂を、より強固な「要塞」へと変えていくのです。

Signal to Noise Ratio|静寂を乱す「招かれざる客」の記録