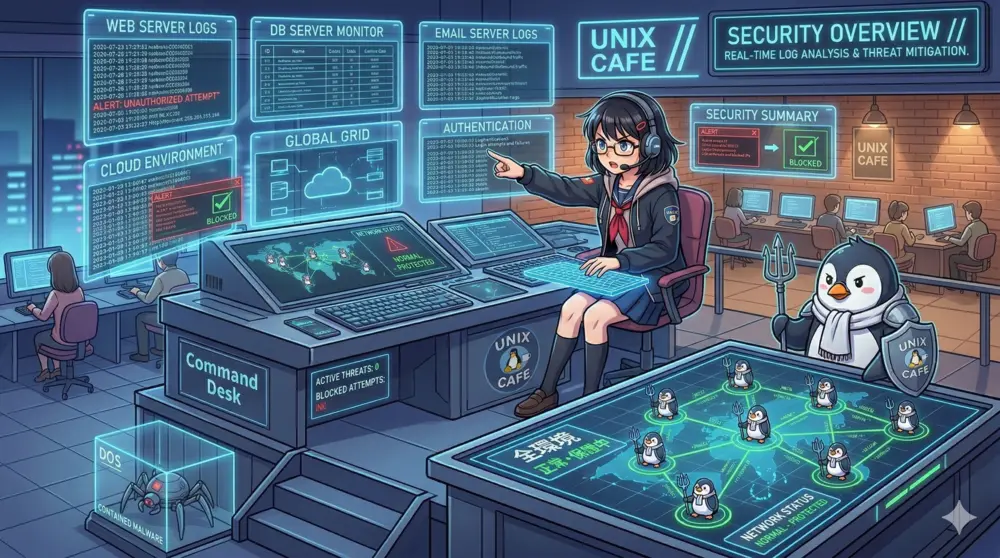

本記事の構成および論理分析にはAI(人工知能)を使用しています。情報の正確性は、システム管理者(UNIXユーザー)による手動検証済みです。

Credential Hunting | .envファイルを狙う「静かなる執着」と、バックアップ放置の危うさ

金庫の鍵を求めて | 195.189.97.40 による機密情報ハンティング

本日の監視網(monitor_x)において、極めて目的意識の高い、静かで執拗なアクセスを検知しました。それは、システムを破壊することではなく、システムの「心臓部」に眠る機密情報を、音も立てずに奪い去ろうとする挙動でした。

対象IPはリトアニアのホスティングサービスを発信源としており、一般的な脆弱性スキャンとは一線を画す、特定の「設定ファイル」への異常なまでの固執を見せています。

現状分析:管理者の「うっかり」を突く狡猾なスキャン

観測されたのは、環境設定ファイル(.env)およびその派生ファイルを辞書的に叩く「機密情報ハンティング」です。彼らは、正規のファイル名だけでなく、人間が作りがちな「バックアップ」という名の隙を狙っています。

⚠️ Mar 25, 2026 | Ban Issued: 195.189.97.40 and 2 others

--- Incident Log: 2026-03-25 ---

Target IP: 195.189.97.40

Status: 403 Forbidden

WHOIS Info:

Org: Cherry Servers NOC

Country: LT (Lithuania) / NL (Netherlands)

Abuse Contact: abuse@cherryservers.com

Type: ASSIGNED PA (Dedicated/Cloud Hosting)

Comment 日本語補足: 複数の管理環境における、環境設定ファイル(.env)およびそのバックアップファイルへの

執拗なアクセス試行。

備考:

これは「機密情報(クレデンシャル)ハンティング」。.envはデータベースのパスワードやAPIキーが

記述されていることが多いため、それを狙っている。特に .env.bak や .env.old といった、

エディタの自動生成や人間が手動で作ったバックアップを狙うのは、サーバー管理者の「うっかりミス」を突く常套手段だ。

リトアニアのホスティングサービスを経由している。

Target IP: 4.223.137.201

Status: 403 Forbidden

WHOIS Info:

Org: Microsoft Corporation (MSFT)

Country: US

Abuse Contact: abuse@microsoft.com

Type: Direct Allocation (Cloud Infrastructure)

Comment 日本語補足: 複数の管理環境に対して、不審なPHPファイル群への高速なGETリクエストを確認。

備考:

典型的な「脆弱性スキャン」の動き。特定のCMS(WordPressなど)に限らず、

ありとあらゆるPHPスクリプトのファイル名を総当たりで叩いている。わずか数秒の間に160行以上のリクエストが飛んでおり、

自動化されたBotによる攻撃。Microsoftのクラウドインフラが悪用されているか、

スキャン用踏み台として利用されている可能性が高い。

Target IP: 20.63.0.132

Status: 404 Not Found / 403 Forbidden

WHOIS Info:

Org: Microsoft Corporation (MSFT)

Country: US

Abuse Contact: abuse@microsoft.com

Type: Direct Allocation (Cloud Infrastructure)

Comment 日本語補足: 複数の管理環境に対し、WordPressの内部構造(wp-includes等)や設定ファイルを標的としたスキャン。

備考:

こちらはWordPress(WP)に特化した「エンドポイント探索」だ。xmlrpc.php や wp-config.php

へのアクセス試行が含まれており、WPの脆弱性や設定不備を突いて侵入を試みようとしている。

先ほどと同じくMicrosoftのネットワークからだが、ターゲットを絞っている分、より意図的な攻撃に見える。技術解説:なぜ「.bak」や「.old」が狙われるのか

通常、ウェブサーバーは「.env」というファイルへの直接アクセスを拒否するように設定されています。しかし、人間が手作業で作成した「.env.bak」や「.env.old」といった拡張子のファイルは、設定の網を潜り抜け、そのままダウンロードできてしまう場合があります。

「すべてはファイルである」ことの危うさ

POSIXの世界において、ファイルは情報の最小単位です。しかし、そのファイル名一つで、保護されるべき「機密」が、単なる「テキストデータ」として全世界に露出してしまうリスクを孕んでいます。攻撃者はこの仕様の隙間、つまり「管理者の慣習」を狙って、ありとあらゆる拡張子の組み合わせを試してくるのです。

論理的な遮断:存在を認めないという規約

私たちは、これらのIPをブラックリストに登録することで、単にアクセスを拒否するだけでなく、彼らとの「対話そのもの」を論理的に切り離しました。不正な意図を持った者に、私たちのファイルシステムの一片たりとも見せないこと。この冷徹なまでの規約の適用こそが、managed environments の整合性を保つための正解です。

結論:隙を埋め、静寂を繋ぐ

ログに刻まれたリトアニアからの足音は、私たちに「日常のメンテナンス」の重要性を改めて教えてくれました。設定ファイルを最新に保つだけでなく、不要なバックアップファイルを残さない。この地味で、しかし根源的な規約の遵守が、私たちの自由な表現の場を守る土台となります。

Signal to Noise Ratio|静寂を乱す「招かれざる客」の記録