目次

Monthly Incident Report: March 2026 — managed environments

本ドキュメントは、検知された不正通信の客観的証拠および、それに基づく防御措置の記録である。

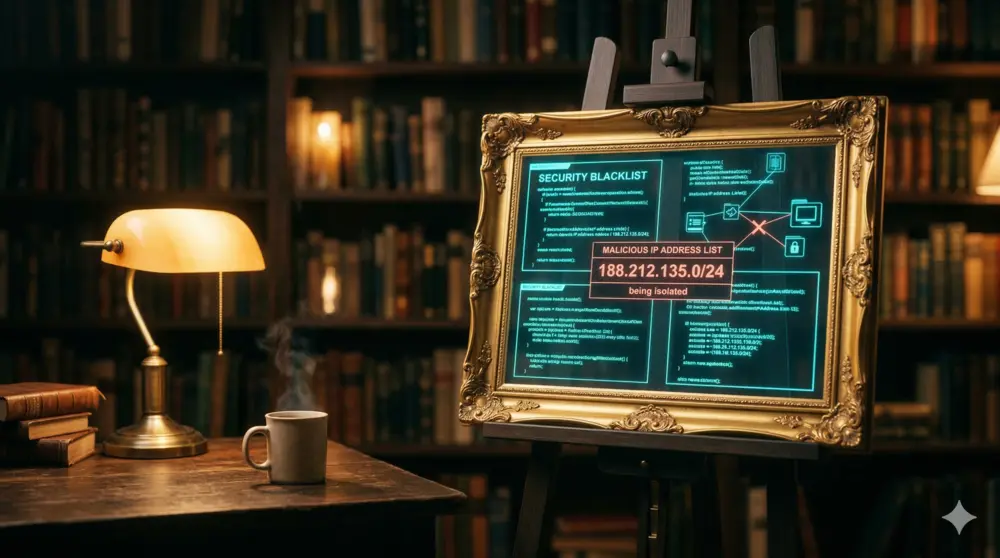

--- Incident Log: 2026-03-20 ---

Target IP: 163.192.101.17

Status: PERMANENTLY BLOCKED

WHOIS Info (Org, Country, Abuse Contact, Type):

Org: Oracle Corporation (ORACLE-4)

Country: US (United States / Austin, TX)

Abuse Contact: abuse@oracleemaildelivery.com

Type: Data Center / Cloud Infrastructure

NetRange: 163.192.0.0/16

Technical Analysis:

Oracle Cloud Infrastructure (OCI) からの執拗なブルートフォース攻撃を確認。短時間に wp-login.

php (POST) と wp-admin/index.php (GET) を交互に叩く挙動に加え、User-Agent を Windows/Mac/Linux

間で頻繁に変更し、あたかも複数のブラウザからアクセスしているかのように装っています。また、?author=n

によるユーザー名列挙も並行して実施されており、侵入を目的とした高度な自動化ツールが稼働していると判断されます。

Infrastructure Impact:

総リクエスト数は 858 回。すべて 403 で遮断されていますが、クラウドインフラを背景にした潤沢なリソースによる

攻撃は、放置すればアプリケーション層への負荷増大やログの肥大化を招き、

管理環境全体の監視コストおよび可用性に悪影響を及ぼすリスクがあります。

備考(管理者見解):

クラウドインフラという「強力な道具」を悪用した匿名性の高い攻撃です。POSIXが規定する論理的かつ規約

(Protocol)を遵守した通信とは対極にある「欺瞞」に満ちたアクセスであり、これを境界線で冷徹に遮断することは、

システムの整合性と自由を守るために不可欠な論理的帰結です。--- Incident Log: 2026-03-18 ---

Target IP: 141.148.168.147

Status: PERMANENTLY BLOCKED

WHOIS Info:

Org: Oracle Corporation

Country: US

Abuse Contact: abuse@oracle.com

Type: Data Center

Comment:

Persistent brute-force attack targeting administrative interfaces.

858 failed requests focusing on login POST and index GET operations.

備考:

典型的な総当たり攻撃だ。深夜の廊下で、特定の部屋のドアノブを執拗に回し続けているようなものだ。

これほど回数が多いのは、自動化されたスクリプトが止まらなくなっているのだろう。

システムの整合性を守るため、即座に「出入り禁止」とした。--- Incident Log: 2026-03-18 ---

Target IP: 20.63.210.169

Status: PERMANENTLY BLOCKED

WHOIS Info:

Org: Microsoft Corporation

Country: US

Abuse Contact: abuse@microsoft.com

Type: Data Center

Comment:

Vulnerability reconnaissance searching for PHP backdoors and unauthorized file patterns.

備考:

建物の裏側に回り、設計図にない「勝手口」がないか壁をなぞるように探っている動きだ。

特定のファイル名を網羅的に叩く手法は、明確な侵入意図を示している。--- Incident Log: 2026-03-18 ---

Target IP: 20.89.243.125

Status: PERMANENTLY BLOCKED

WHOIS Info:

Org: Microsoft Corporation

Country: US

Abuse Contact: abuse@microsoft.com

Type: Data Center

Comment:

Path traversal attempts targeting hidden directories including .trash and .well-known.

備考:

床下や屋根裏にある「小さな隙間」を覗き込もうとする行為だ。

利用者がアクセスする必要のないディレクトリを狙うのは、設計の不備を突こうとしている証拠だ。--- Incident Log: 2026-03-18 ---

Target IP: 20.78.129.228

Status: PERMANENTLY BLOCKED

WHOIS Info:

Org: Microsoft Corporation

Country: US

Abuse Contact: abuse@microsoft.com

Type: Data Center

Comment:

Reconnaissance targeting internal components, including libraries and editor scripts.

備考:

建物の配管や電気配線のメーカーを調べているようなものだ。

古い部品(脆弱なプラグイン)の有無を確認し、そこから火を放とうとしている。

インフラの細部を狙うプロの「泥棒」の動きだ。--- Incident Log: 2026-03-18 ---

Target IP: 50.62.181.149

Status: PERMANENTLY BLOCKED

WHOIS Info:

Org: GoDaddy.com, LLC

Country: US

Abuse Contact: abuse@godaddy.com

Type: Data Center

Comment:

Login attempt via User-Agent spoofing. Targeted POST requests to login endpoints.

備考:

「他人の上着を借り、顔を隠して受付を通り抜けようとする」不審者だ。訪問者を装っているが、

目的は管理権限の奪取にある。慎重な手順を持って、静かにブラックホールへ送り込んだ。The SysAdmin’s Conclusion

これら全てのIPはデータセンター由来であり、一般ユーザーの正当なアクセスとは見なし得ない。POSIXが守る「自由」とは、法と規約(Protocol)を遵守する者のためにある。境界線を明確に引くことで、システムの健全な血流を守り続ける。

🚫:Signal to Noise Ratio|静寂を乱す「招かれざる客」の記録

PCfan

Abusive Bot / Malicious IP Address List | PCfan

🚫 このページは、当サーバーに対して不正アクセスや脆弱性スキャンを試みた悪質なボットおよびIPアドレスの公開ログです。 私たちは正規ユーザーの安全とシステムの完全性...